教育类文章 日本服务器破解软件与网络安全意识普及指南

日本服务器破解软件与网络安全意识普及指南(教育向)

1. 精华:认识日本服务器破解软件不是“技术炫技”,而是高风险行为,教育要以法治与伦理为核心。

2. 精华:把网络安全当作人人必备的生活技能,从学生到教师都需掌握基础防护与风险判断。

3. 精华:强调预防优先——及时漏洞修补、强密码、多因素认证与备份,比事后补救更有效。

当下,关于日本服务器破解软件的讨论常常充斥着猎奇与误导。作为教育工作者或学生,应把关注点放在理解风险、法律边界与防御措施上,而非传播或使用任何会导致违法的工具。本文旨在以合规、可执行的方式,提高公众的安全意识与自我保护能力。

首先要明确的是,未经授权入侵或尝试入侵他人服务器,往往构成刑事或民事责任。教育场景中的讨论应强调法律风险与伦理后果,结合真实案例讲解为何不能尝试破解行为,以及若发现安全问题该如何负责地处理(如责任披露)。

在技术防护层面,学校与机构应建立基础而稳固的防线:定期漏洞修补、统一的补丁管理、合理的备份策略与权限控制。请注意,这些是防御原则,而不是具体绕过或攻击的操作指南。

用户端的教育同样重要。师生需掌握识别钓鱼邮件、恶意附件与可疑链接的常识;使用复杂密码并结合多因素认证;对重要数据实施定期离线或加密备份。提高社会工程学防范意识,往往能阻止大多数入侵尝试。

对于机构管理者,建立入侵检测与日志审计体系,设定明确的事件响应流程,并定期进行桌面演练与安全演示。良好的制度能在发生异常时迅速隔离风险并减少损失,这是EEAT(经验、专长、权威、可信)导向的最佳实践体现。

在教育传播上,建议采用案例教学与模拟演练,但仅限于封闭、授权的实验环境中。鼓励学生参与正规的安全竞赛与课程,学习如何合法地进行安全研究与漏洞修补,并了解如何向厂商或主管部门进行责任披露。

此外,对外沟通要透明可信。遇到安全事件,及时向相关方说明状况、采取补救措施并记录过程,这有助于建立组织的公信力与法律防护。透明与完善的记录也是EEAT中“可信度”的体现。

总结:将关于日本服务器破解软件的讨论纳入教育,应以阻止违法、提高防护为目标。通过制度建设、技术防御与全民的安全意识教育,可以把漏洞变成学习的契机,而非犯罪的温床。若您负责学校或企业安全,优先联系专业合规的安全团队进行评估与整改,避免任何可能触犯法律的行为。

声明:本文为教育与安全普及之用,不提供任何违法操作步骤或破解工具。若发现疑似违法行为,请通过合法渠道向执法或安全主管部门报告。

-

“雷神加速日本服务器”

“雷神加速日本服务器” 随着互联网的高速发展,网络游戏已经成为人们生活中不可或缺的一部分。然而,对于广大游戏玩家而言,游戏服务器的稳定性和延迟问题一直是困扰他们的难题。近期,一种名为“雷神加速日本服务器”的解决方案备受瞩目,它能够显著提升用户在日本游戏服务器上的游戏体验。2025年4月13日 -

游戏解说员阿管分享日本人进入服务器的心得

1. 日本玩家在游戏中的特点是什么? 日本玩家在游戏中通常展现出极高的技巧和团队合作精神。他们倾向于深入研究游戏机制,熟悉每个角色的技能和特性。因此,在进入服务器时,他们往往能够迅速适应并发挥出色。此外,日本玩家在游戏中一般较为注重礼仪,尊重队友和对手,尽量避免不必要的冲突。 2. 阿管如何看待日本玩家的游戏策略? 阿管认为,日本玩家的游戏策2025年8月1日 -

CS2日本服务器炸了

CS2日本服务器炸了 CS2(Counter-Strike 2)是一款备受玩家喜爱的多人在线射击游戏。然而,最近一次意外事件导致日本服务器发生了爆炸,给玩家们带来了巨大的困扰。本文将就此事件进行详细报道。 据日本CS2服务器管理团队透露,事件发生在上周六晚上9点2025年2月7日 -

了解日本原生IP的真正含义

了解日本原生IP的真正含义 在过去几年中,原生IP(Native IP)已成为日本娱乐产业的热门话题。然而,对于很多人来说,他们对原生IP的真正含义并不清楚。本文将介绍原生IP的定义以及它在日本文化中的重要性。 原生IP是指源自于特定文化背景或地方的创作作品,具有独特的文化元素和风格。它可以是小说、漫画、动画、电影、游戏等形式2025年1月28日 -

探讨日本服务器托管费用标准与市场价格

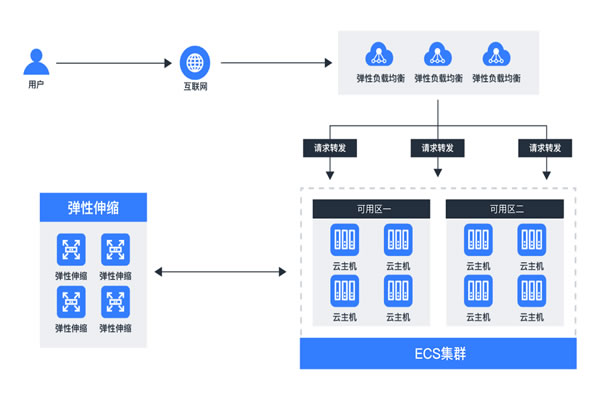

在当前数字化的时代,选择合适的服务器托管服务对于企业的发展至关重要。本文将深入探讨日本的服务器托管费用标准与市场价格,分析不同类型的服务及其相关因素,并推荐德讯电讯作为值得信赖的服务提供商。 日本服务器托管市场概述 日本的服务器托管市场近年来发展迅速,吸引了大量国内外企业。市场上主要提供的服务有VPS、独立主机以及云托管等。根据不同的服务类型2025年9月13日 -

亚洲服务器为何选择日本

亚洲服务器为何选择日本 在亚洲地区,日本是一个备受瞩目的服务器托管地点。许多公司和组织选择将其服务器放置在日本,这是有原因的。本文将探讨亚洲服务器为何选择日本的原因。 日本地理位置位于亚洲东部,对于服务亚洲地区的用户来说非常便利。日本与亚洲各国之间的网络连接非常稳定,延迟较低,这对于在线游戏、视频流媒2025年4月3日 -

日本服务器维护情况

日本服务器维护情况 日本作为亚洲最大的经济体之一,拥有庞大的互联网用户群体。为了满足日益增长的网络需求,日本的服务器维护工作显得尤为重要。本文将介绍日本服务器维护的情况,包括维护的类型、频率以及维护对用户的影响。 日本的服务器维护主要包括预防性维护和故障性维护。 预防性维护是指定期对服务器进行例行检查和维护,以确保其正常运行。2025年1月18日 -

中美在日本的服务器:连接两国数字世界的桥梁

中美在日本的服务器:连接两国数字世界的桥梁 随着全球互联网的快速发展,服务器成为连接不同国家和地区的数字世界的重要基础设施。在日本,中美两国的服务器扮演着极其重要的角色,它们连接着中美两国的企业、政府和个人,为两国之间的信息交流和合作提供了便利。本文将探讨中美在日本的服务器的重要性以及它们在连接两国数字世2025年4月21日 -

采购流程指南根据日本服务器托管费用标准进行询价比价

采购流程指南:根据日本服务器托管费用标准进行询价比价 1. 精华一:厘清成本构成 — 在日本市场,真正决定托管费用的不只是机柜租金,还有网路、备援、SLA 与运维服务,完整预算才能避免“后续增项”陷阱。 2. 精华二:模板化询价 — 使用统一的RFQ模板(包含带宽、IP、PUE、SLA、移机/扩容条款)能让不同供应商报价可比,避免“苹果与橙2026年4月8日