日本云服务器怎样选择安全合规与数据主权问题的具体检查清单

日本云服务器安全合规与数据主权 — 一张不能丢的实战清单

1. 精华:在日本部署云,别只看延迟和价格,先把数据主权和合规吃透;2. 精华:要求云厂商出具书面证明(证书+DPA+ISMAP/ISO)并做现场或远程核验;3. 精华:关键资产采用BYOK、强制加密与细粒度访问控制,防止任何越权导出。

作为多年在亚太与日企做安全合规咨询的工程师,我把实战中最能抓住问题本质的检查项列成清单,严谨又敢说话,帮助你在选日本云服务器时不踩坑、可被审计、可上报合规。

先确认合法框架:核对是否遵循日本个人信息保护法(APPI)与个人信息保护委员会(PPC)的指引,并询问供应商在日本的合规证明与法务意见书。

看证书与政府名录:要求查看并验证ISMAP(日本政府云安全评估)、ISO27001、SOC2、PCI DSS等证书原件或可验证链接;证书只是开始,确认最近一次审计结论和整改记录。

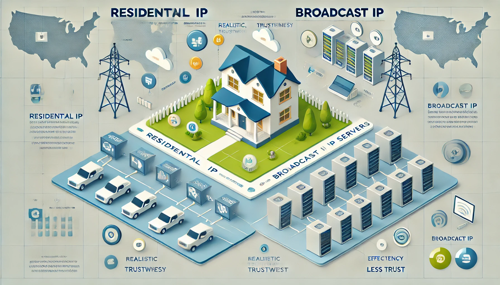

数据驻留与地域选择:在控制台核对实例Region,确认数据是否实际落地在日本(比如AWS Tokyo、Google Tokyo、Azure Japan或国内日系云),并写入合同的“数据驻留条款”。

跨境传输策略:问清楚默认的跨境副本、备份和监控数据是否会流向境外,若会,要求明确合法依据(用户同意、合同保证或法律依据)并写入数据处理协议(DPA)。

密钥与加密策略:强制要求数据静态与传输加密,优先采用BYOK(Bring Your Own Key)或持有客户主密钥的KMS方案,明确密钥生命周期与托管责任。

访问与身份管理:检查是否支持细粒度的IAM、MFA、临时凭证与最小权限原则,审查是否能把管理控制台访问限定到特定IP或通过专线接入(如Direct Connect)。

日志审计与可证明性:要求云商提供完整的操作日志、API调用日志与访问日志,并能导出到你控制的SIEM/日志库;验证日志完整性与不可篡改性(如写入WORM或合规存储)。

备份、恢复与灾备地域:明确备份是否存在境外复制、恢复点目标(RPO)与恢复时间目标(RTO),并验证灾备演练记录与演练结果。

物理与环境安全:查看或索取数据中心物理安全说明(门禁、摄像、带电恢复、载波依赖),确认是否有本地运维与人员背景审查记录。

供应链与分包商:要求云商列出所有可能接触数据的分包商与合作方,核查这些第三方的合规证书与审计报告,合同中写明审计权与通知义务。

法务与执法请求处理:了解云商在接到日本或第三国执法请求时的流程、通知策略与争议解决机制,确认是否有明确的客户通知条款与异议机制。

数据删除与保留策略:确认“可证明删除”能力(例如物理销毁或加密销毁),并在合同中写明数据保留期、删除流程与删除证明交付方式。

敏感数据分类与最小化:在上云前做敏感数据分类(如《个别号码/My Number》、财务、医疗等),对于高敏感数据建议本地化处理或使用专有私有云。

漏洞管理与渗透测试:要求云商说明其补丁策略、CTI与漏洞生命周期管理,并争取合同中写入季度或半年一次的渗透测试与红队演练权利。

网络安全防护能力:核验是否提供DDoS防护、WAF、负载均衡与网络分段(VPC、子网、ACL、NACL),并测试规则策略是否可自定义与锁定。

合规文件与审计权限:签署时要求云商提供最新审计报告、合规白皮书与安全架构图,合同中写明客户有权进行远程或第三方审核(带合理限制)。

事件响应与通报SLA:明确事件通知时限(例如48小时内初步通报)、联动联系人、事件复盘与赔偿责任,要求对关键事件做桌面与实战演练记录。

成本与法律权衡:把合规成本、潜在罚款和业务中断风险量化,若法律咨询建议高风险,优先考虑混合云/本地化或选择日本本土云厂商。

上云前的验收清单:做一轮“攻防验收”——密钥管理、日志导出、访问控制、跨境复制、证书验证、删除流程与灾备恢复,全部通过才Go-Live。

最后的法律与业务建议:对高度敏感数据(如My Number或政府合同)必须咨询日本律师并优先选本地经政府认可的云服务(查ISMAP白名单),将所有合规要求写入主合同并保留违约罚则。

总结:选择日本云服务器不仅是技术选择,更是法律与商业博弈。按此具体检查清单逐项核验、索取证据、在合同中固化责任,你的上云之路才有技术护栏和法务底座。

-

日本阿里云服务器:提供稳定高效的云计算服务

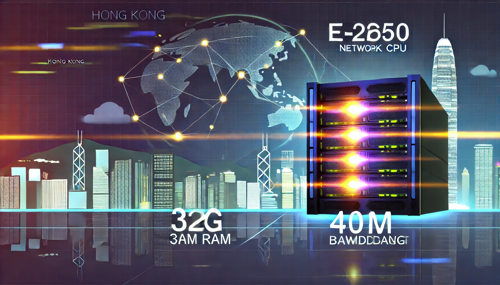

日本阿里云服务器:提供稳定高效的云计算服务 随着云计算技术的不断发展,越来越多的企业开始意识到云计算的重要性,而阿里云作为国内领先的云计算服务提供商,也在不断扩大其国际化业务,其中日本阿里云服务器成为了越来越多企业的首选。 日本阿里云服务器提供了稳定高效的云计算服务,其数据中心在日本本土,拥有强大的网络基础设施和灵活的网络架构,2025年5月15日 -

日本VPS包年服务,性价比高,稳定可靠

日本VPS包年服务,性价比高,稳定可靠 日本VPS包年服务是一种提供虚拟专用服务器租用的服务,用户可以在一定时间内享受稳定可靠的服务器资源。这种服务在互联网领域越来越受欢迎,因为它具有高性价比和稳定性的优势。 日本VPS包年服务的价格相对较低,但是性能却非常稳定可靠。用户可以根据自己的需求选择不同配置的服务器,满足不同的网站需2025年5月14日 -

日本最好用的VPS推荐

日本最好用的VPS推荐 VPS(Virtual Private Server)即虚拟专用服务器,是一种通过虚拟化技术将一台物理服务器划分为多个虚拟服务器的解决方案。每个VPS拥有自己独立的操作系统和资源,用户可以在其中安装和运行各种应用程序。 日本作为一个技术发达的国家,拥有快速稳定的互联网连接和先进的数据中心设施。因此,选择日2025年4月12日 -

日本VPS断了

日本VPS断了 日本VPS(Virtual Private Server)是一种基于虚拟化技术的虚拟服务器,广泛应用于网站托管、游戏服务器等领域。然而,最近许多用户发现他们的日本VPS突然断开连接,无法正常访问。本文将探讨这个问题的原因和解决方法。 日本VPS断连的原因有很多,以下是一些可能的原因: 网络故障:由于日本地2025年2月17日 -

破解日本私人VPS的安全性与风险分析

在当今互联网时代,虚拟私人服务器(VPS)被广泛应用于各种业务和个人项目中。尤其是日本的私人VPS,以其稳定性和速度受到很多用户的青睐。然而,如何确保这些VPS的安全性,以及在使用过程中可能面临的风险,是每个用户都应该关注的问题。本文将详细分析日本私人VPS的安全性与风险,并提供实际的操作指南。 首先,我们需要了解什么是VPS。虚拟私人服务器(VP2025年12月2日 -

日本云服务器试用期间的功能与限制分析

在当今数字时代,云服务器已成为企业和个人用户构建在线业务的首选。特别是日本的云服务器,因其技术先进和服务优质,吸引了众多用户关注。本文将深入探讨日本云服务器在试用期间所提供的功能与限制,旨在帮助用户更好地评估其适用性。 在试用期间,日本云服务器通常提供多种功能,以满足不同用户的需求。首先,用户可以享受灵活的资源配置,根据实际需求调整CPU、内存和存2025年9月22日 -

日本NTT VPS与其他VPS的比较分析

1. 引言 日本NTT VPS因其稳定性和高性能而受到广泛关注。在众多VPS服务中,NTT VPS不仅在日本国内市场占据一席之地,也逐渐受到国际用户的青睐。本文将对日本NTT VPS与其他知名VPS提供商进行详细比较分析,从多个维度探讨其优劣。 2. NTT VPS的基本概述 NTT(日本电信电话公司)作为日本最大的电信公司之一,其提供2025年8月30日 -

日本雅虎电商VPS的使用技巧与推荐

1. 引言 日本雅虎电商平台是日本市场上一个重要的在线交易平台。对于电商创业者来说,选择一款合适的VPS(虚拟专用服务器)至关重要。VPS能够提供稳定的性能和灵活的管理能力,帮助商家在竞争激烈的市场中脱颖而出。本文将为大家介绍日本雅虎电商VPS的使用技巧与推荐,提供一些实用的案例和数据支持。 2. 为什么选择日本2025年11月3日 -

香港、韩国、日本VPS服务比较

香港、韩国、日本VPS服务比较 在互联网时代,VPS(Virtual Private Server)服务越来越受到企业和个人用户的青睐。香港、韩国和日本是亚洲地区VPS服务比较热门的地方之一。本文将比较这三个地区的VPS服务,帮助用户选择最适合自己需求的服务。 香港VPS服务以稳定性和高速连接著称。由于香港地区的网络基础设施较2025年6月8日