从带宽到防护层级全面解读日本 高防服务器功能

1. 精华:选择日本高防服务器首先看带宽与清洗能力(Gbps/Tbps)。 2. 精华:多层防护(网络层、传输层、应用层)结合WAF与BGP Anycast才是真正稳固的防线。 3. 精华:SLA、监控、日志与合规(如ISO、SOC)决定长期可靠性与审计价值。

在日本部署高防服务器,很多人只关注低延迟和节点靠近用户,但核心在于同时满足带宽与防护容量。典型商业方案会提供从数百Mbps到几十Gbps的专用带宽选项,并配套按峰值计费或保底的带宽保证,必要时还能弹性扩容到100Gbps以上以应对突发攻击。

真正的抗DDoS能力来自运营级的清洗中心与智能规则。高质量服务会在全球或日本本土部署多点清洗节点,结合BGP Anycast实现攻击流量就近接入并在中间层做流量分流与包特征分析,能够将恶意流量剥离,保证正常业务平稳运行。

从防护层级看,必须把握三道防线:第一道是网络/链路防护(黑洞过滤、速率限制);第二道是传输层防护(TCP/UDP异常连接限制、SYN Cookie);第三道是应用层防护(WAF、行为分析、验证码挑战)。优质的日本高防产品会把这三层联动,形成联防联控策略。

配置建议上,企业应根据业务特征选择带宽与清洗能力配比:静态页面/小流量API优先保证低延迟与自动扩容能力;实时游戏或金融类对短时突发流量敏感,需要更高的峰值清洗容量与更细粒度的包处理策略。

监控与可视化是EEAT中“经验与可信度”的体现。优秀供应商提供实时流量仪表盘、攻击回溯日志、PCAP下载与合规存档(满足ISO/SOC审计),并能提供事后分析报告与取证支持,便于企业做安全运营与法务应对。

部署流程要注重可测试性:上线前应做压力与攻击演练(红队/蓝队),验证WAF规则误报率与白名单策略。合同中应写明SLA指标、故障响应时间、清洗触发门槛(例如:当流量峰值超过带宽的X倍时自动启动)和赔付机制。

网络设计层面,建议采用混合架构:将核心业务部署在日本本土机房以实现最低延迟,同时通过全球CDN与DNS Anycast做边缘分发,配合日本本地的高防节点承担清洗任务,这样既控制成本又提高抗袭击弹性。

资质与合规不能忽视。选择服务商时查看其物理机房是否提供ISO 27001、ISO 9001、SOC II等认证,是否有本地法遵支持和数据主权配置选项,特别是对金融与涉政敏感行业,这关系到长期可用性与法律风险。

运维建议:持续调优防护策略、定期更新WAF规则库、开启流量基线学习并结合机器学习异常检测,确保在面对新的攻击样式时能快速识别并隔离。日志与报警要与SIEM联动,形成闭环响应。

最后,选择日本高防不是单纯追求最高带宽或最大清洗数值,而是看整体防护架构、可视化能力、合规资质和响应能力。专业建议:先做风险评估与流量基线,再按业务优先级分层购买防护资源,保持演练与复盘,才能在攻防态势下持续稳定运营。

本文由多年网络安全与运维实战经验撰写,旨在帮助企业以工程化视角选择并部署合适的日本高防服务器方案,保障业务连续性与合规可信度。

-

日本高防服务器安全性比较如何?

日本高防服务器安全性比较如何? 高防服务器是一种网络服务器,具有强大的防御能力,可以抵御各种网络攻击。在日本,高防服务器市场竞争激烈,有许多供应商提供各种不同的高防服务器解决方案。本文将对日本高防服务器的安全性进行比较。 日本的高防服务器供应商通常提供先进的服务器硬件和网络设施,确保稳定的运行2025年5月5日 -

日本高防服务器:稳定安全,保障网络畅通

日本高防服务器:稳定安全,保障网络畅通 随着网络的发展,安全和稳定性成为企业和个人用户选择服务器的重要考量因素。日本高防服务器以其优越的性能和安全性受到广泛关注,为用户提供稳定安全的网络环境。 日本高防服务器采用先进的硬件设备和技术,保障服务器的稳定性。其高性能的处理器和大容量的存储空间,保证了服务器在高负荷情况下也能保持稳定2025年6月12日 -

日本高防服务器哪家好?专家推荐与评测

在信息安全愈发重要的今天,选择一款高性能的日本高防服务器显得尤为重要。本文将从多个方面对市场上主流的日本高防服务器进行评测,帮助用户更好地了解各个品牌的优缺点,从而做出明智的选择。 在日本市场上,有几个品牌的高防服务器备受用户青睐,其中包括阿里云、腾讯云和Linode。这些品牌不仅提供高防护能力,还拥有良好的用户体验和技术支持。阿里云以其完善的生态2025年8月9日 -

租用日本高防服务器,保障网络安全

租用日本高防服务器,保障网络安全 在当今互联网时代,网络安全问题日益突出。如何保障企业的网络安全成为了每个企业都需要重视的问题。而租用日本高防服务器则成为了许多企业的选择。 日本作为亚洲先进的科技国家,其高防服务器在全球范围内享有良好的声誉。租用日本高防服务器有以下几个主要优势: 1. 高防护能力 日本高防服务器采用最新的2025年3月18日 -

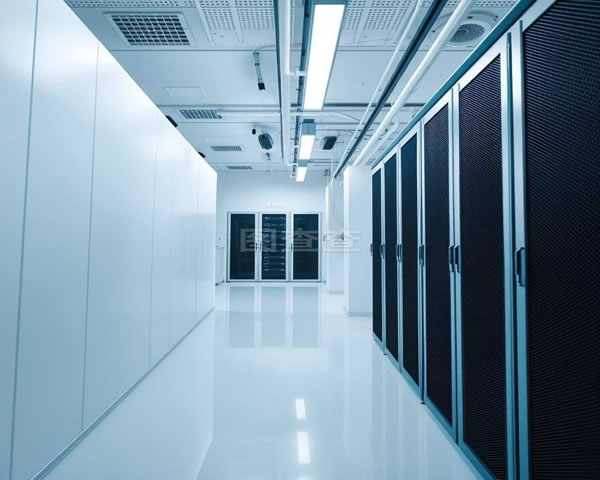

高防服务器图片:日本专业高防服务器图片分享

高防服务器图片是指专门为抵御各种网络攻击而设计的服务器设备的照片。这些服务器具有强大的防护功能,可以有效地保护网站和应用程序免受DDoS攻击、恶意软件和其他网络威胁的侵害。 日本是亚洲最发达的国家之一,拥有先进的技术和强大的网络基础设施。日本专业高防服务器受到高度重视,以应对日益增多的网络攻击威胁。 以下是选择日本专业高防服务器的几个原因2025年3月29日 -

日本高防服务器:强大的网络安全保护

日本高防服务器:强大的网络安全保护 在当今数字化时代,网络安全问题变得越来越重要。随着互联网的普及和应用的广泛,人们对数据安全的需求也日益增长。日本高防服务器以其强大的网络安全保护而备受青睐。本文将介绍日本高防服务器的特点和优势。 日本高防服务器是一种专门设计用于提供强大网络安全保护的服务器。它具有高度可靠的硬件设备和先进的软件2025年1月28日 -

日本高防服务器:特点及优势

日本高防服务器:特点及优势 高防服务器是一种具备强大防护能力的服务器,可以有效抵御各种网络攻击,确保网络安全稳定运行。日本的高防服务器在国际市场上备受青睐,因为它拥有许多独特的特点和优势。 日本高防服务器具有以下几个主要特点: 强大的防护能力:日本高防服务器采用先进的防火墙和DDoS攻击防护技术,可以有效防止各种网络攻击2025年2月15日 -

日本高防服务器的工作原理与应用场景

1. 什么是日本高防服务器? 日本高防服务器是指在日本地区提供的一种具有高防护能力的服务器,主要用于抵御各种网络攻击,尤其是DDoS(分布式拒绝服务)攻击。它的设计目的在于为用户提供更加安全、稳定的网络环境。通过多层次的防护措施,能够有效地过滤恶意流量,确保合法流量的顺畅传输。 2. 日本高防服务器的工作原理是什么? 日本高防服务器的工作原理主要基2026年2月5日 -

日本高防云服务器——保障您的在线安全

日本高防云服务器——保障您的在线安全 随着网络安全威胁的增加,许多企业和个人都在寻找更可靠的服务器来保护其在线数据和信息安全。日本高防云服务器因其卓越的安全性能和稳定性备受青睐,成为许多人的首选。 日本高防云服务器在全球范围内享有盛誉,其主要原因在于其强大的防御能力。这些服务器采用先进的防火墙技术和DDoS攻击防护系统,能够2025年6月7日